Háttér

Ezzel a bejegyzéssel az a célunk, hogy a nyilvánossággal folyamatában is megosszuk az éppen megosztható információkat az előválasztás rendszereit ért támadásokkal kapcsolatban. Hangsúlyozzuk, hogy az aHang nem egy emberi és anyagi infrastruktúrában bővelkedő technológiai vállalat, vagy tech szolgáltató, hanem egy közösségi finanszírozásból fenntartott, igazságosságért és demokráciáért küzdő civil szervezet, amely lelkesedésből és elkötelezettségből fejleszt közösségi részvételi eszközöket (milyen egyéb tevékenységekkel segíti az aHang az előválasztást?). Online választási eszközeinket számos alkalommal bemutattuk a nyilvánosságban, szakértői beszélgetéseken és fejlesztői körökben, és az előválasztást megelőzően e csoportok bevonásával és a politikai szereplőkkel való tárgyalásokon keresztül alakultak ki az előválasztáson alkalmazott megoldások. Természetesen ahogy minden szoftver és háttérrendszer, a mi eszközeink is fejleszthetők, javíthatók (ez most is folyamatos), ahogy a biztonsági kockázatok is állandó kihívást jelentenek minden állampolgár és cég számára. Az aHang küldetéséhez és működéséhez hűen, a jelenleg lehetséges mértékben próbálunk átláthatóak maradni a rendszereinket ért támadásokkal, és a folyamat közben esetlegesen felmerülő saját hibáinkkal kapcsolatban is, igyekszünk tanulni mindezekből, hogy tökéletesítsük az előválasztás folyamatát. Megköszönjük, ha a hozzáértők és a hozzászólók is a realitás talaján maradnak tanácsaikkal, vagy elvárásaikkal, és tekintetbe veszik azt is, hogy az első hazai országos előválasztás megszervezése egy lehetetlenhez közelítő vállalkozás a mai magyar viszonyok között. A szervezők és lebonyolítók komoly része közel egy éve erőn felüli befektetést vállal ebben a bonyolult, sokrétű és nagyszabású munkában, jelenleg 24 órás üzemmódban, óriási ellenszélben, immár technológiai hadviseléssel is szembenézve.

És akkor néhány megnyugtató tény:

- Az elmúlt napokban történt (feltételezhetően) támadások az irányítópult és a rendszer-erőforrások megbénítására irányultak, vélhetően a hálózati forgalom megzavarásával, nem történt behatolás rendszereinkbe.

- Nem történt adatvesztés, adatlopás, kiszivárgás. Az adatbázisszerver nem elérhető kintről, csak belső hálózaton érkező autentikált kapcsolatokat fogad el.

- Fontos azt is hangsúlyozni, hogy a rendszerünk alapvető eleme, hogy a szavazáson való részvétel vissza nem fejthetően kerül eltárolásra, és nem kerül összekötésre a szavazatokkal (titkos szavazás).

- Az előzetesen leadott szavazatok megvannak a rendszerben. Probléma egyedül a félbemaradt szavazási folyamatokkal kapcsolatban merülhet fel (a szakaszos leállás közben megszakadt kapcsolatok miatt a sátras tabletek és az operátori központban csatlakoztatott eszközök fokozatosan szakadtak el a szerverektől). Ezek csekély számú szavazatot érintenek, és hamarosan döntés születik a legoptimálisabb megoldásról az Országos Előválasztási Bizottság részéről.

Mi is történt/történik valójában?

(A kiberbiztonsági vizsgálat lezárultáig csak általános információt tudunk nyújtani.)

Szeptember 17-18

Szeptember 17-ike 19 és 21 óra között időszakos, majd 18-án 8 órától fokozatosan erősödő anomáliák jelentkeztek egy hazai szolgáltatónál elhelyezett szervereink elérésében, amelyek 10 órától a rendszer teljes elérhetetlenségéhez vezettek. Az informatikusokkal és a szerverszoba-szolgáltatóval történt többszöri egyeztetés után sem sikerült a problémára azonnali megoldást találni, de minden jel az erőforrások (vagy sávszélesség) extrém és indokolatlan túlterhelésére mutatott (amíg volt hálózati kapcsolat, a szerverek nem mutattak extrém processzorhasználati, vagy memória adatokat).

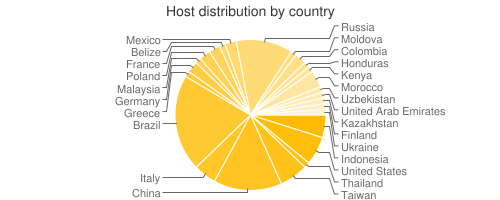

(A szerverekhez kapcsolódó Cloudflare védelmi rendszer a legkritikusabb órákban több egyéb fenyegetést is megállított, amelyek kiindulását Kínára és az Egyesült Államokra azonosította, de ennek csak az azonos időzítés miatt lehet jelentősége, nem értek célt.)

A szerverszoba szolgáltatójánál a hétvégi személyzet első ránézésre nem tapasztalt hardveres, vagy forgalmi anomáliákat. A szervernaplókon túl elsősorban a szerverszoba routerjének naplófájljaira lett volna szükség, amelyet válaszuk szerint nem tárolnak.

Eközben az aHang és a pártok informatikusai biztonsági szakértők bevonásával elemezték a helyzetet a rendelkezésre álló információk alapján, és mivel a problémát nem sikerült egyértelműen azonosítani, a teljes rendszer azonnali elköltöztetése mellett döntöttek, amit a csoport rögtön meg is kezdett.

Az OEVB ezt követően az előválasztás hétfőig való felfüggesztéséről döntött.

Délután sikerült elérni felsőbb vezetőt a szerverszoba-szolgáltatónál, aki azt közölte, hogy „mégis van a normálistól eltérő külföldi terhelés egy csatornán, ami reálisan megállíthatta a rendszert”. Kértünk minden lehetséges rendelkezésre álló adatot, de mindössze grafikonokat kaptunk meg, amelyen ugyan jól látszik az érintett idősávokban érkezett extrém terhelés, de nem derült ki, hogy ez milyen csatornán, honnan jött, hogyan és pontosan mire irányult (ezeket a részleteket továbbra is próbáljuk kideríteni).

Szeptember 19.

Megkezdődött a szerverek naplófájljainak vizsgálata a létrejött informatikai csoportban, illetve külső szakértők bevonásával.

Egyeztetések kezdődtek Frész Ferenc kiberbiztonsági szakértővel, aki felajánlotta segítségét az ügy kivizsgálásában. Eljuttattuk számára a vizsgálathoz legfontosabb anyagokat.

Folytatódott a szerverkörnyezet elköltöztetésének és kiépítésének folyamata.

A pártok és az aHang informatikusainak kitartó munkája eredményeképpen estére felépült az új rendszer a legfejlettebb biztonsági és monitorozási funkciókkal, sikeres tesztelések valósultak meg.

Szeptember 20.

Újraindult az előválasztási folyamat, az önkéntes menedzsmentet és a sátras szavazást is támogató applikációval elindult a helyi szavazás, továbbá az online azonosítási és szavazási folyamatot támogató rendszer is működésbe lépett.

A szükséges finomhangolások az új rendszerkörnyezetben kisebb akadozásokkal jártak, de nem történt jelentős leállás, vagy külső támadás.

Szeptember 21.

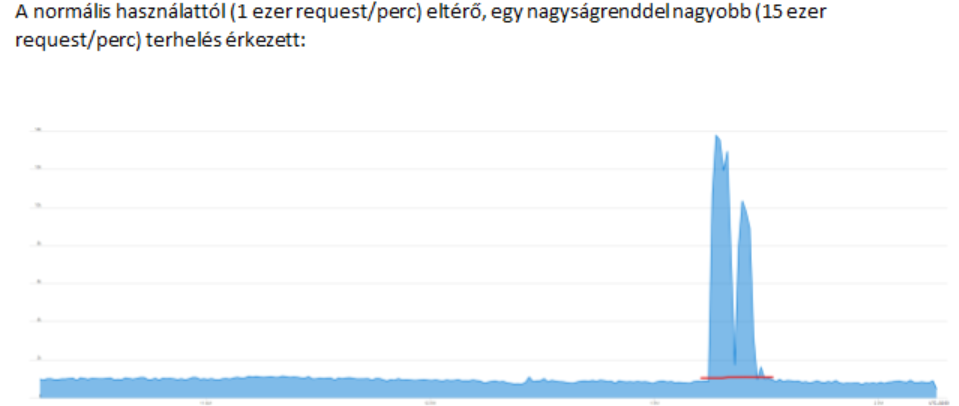

11 órakor támadást előkészítő tevékenységet észlelt a rendszer (szkennelték az eleve.hu szolgáltatást, hogy információt gyűjtsenek, a normál forgalom 4X-ese érkezett be, kárt nem okozott, az erőforrásokon alig látszott meg, a támadást automatikusan és manuálisan is detektáltuk, az új tárhelyszolgáltató rendszere is megerősítette a tényét.

Szeptember 22.

A szolgáltató által küldött üzenet szerint kártékony tevékenységet észleltek az online szavazási operátorközpontunk internetes hálózatán, a probléma rövid kimaradást okozott a központ működésében, kivizsgálása folyamatban van.

A Nemzeti Nyomozó Iroda Kiberbűnözés Elleni Főosztálya feljelentést követően nyomozást indított a 18-án történt támadás körülményeinek felderítésére. Megkezdődött a vizsgálat az aHang (Magyarhang Nonprofit Kft.) munkatársainak megkeresésével.

Megkeresésünkre válasz érkezett a szerverszoba-szolgáltatótót. Amely megismétli, hogy további adatok sajnos nem állnak rendelkezésükre, de tisztázza, hogy az egyik ábra “az egyik jellemzően nemzetközi forgalmat bonyolító transit linkünkön tapasztalt adatforgalmi adatokat mutatja. Utóbbiról mi magunk sem tudunk több információval szolgálni, hogy ez a szokásostól eltérő adatforgalom azt a grafikon is alátámasztja, de nem bizonyító erejű abban a vonatkozásban, hogy ez az Önök kiszolgálóját célozta”.

Szeptember 23.

Átadtuk a rendelkezésre álló adatokat a Kiberbűnözés Elleni Főosztálynak.

15.10 Újabb támadást előkészítő tevékenységet észlelt a rendszer, ezúttal a célpont az elovalasztas.hu.

Az eredeti szerverszoba-szolgáltatónál 18 óra körül általános leállások tapasztalhatók (látszólag a virtuális gépekre vonatkozóan). Ezek immár nem érintik az előválasztás folyamatát, csak az aHang infrastruktúráját, illetve fontos információkat hordozhatnak az első támadásokat illetően is.

Az ahang.hu és több más szolgáltatásunk is elérhetetlenné vált.

Szeptember 24.

Az új rendszer monitorozásai során látszik, hogy próbálnak a szövegmezőkbe adatbázis utasítástokat beírni, de a rendszer védett ez ellen, több mint egymillió ilyen próbálkozás történt.

Újabb megkeresésünkre a szerverszoba-szolgáltató a következő válaszlevelet küldte:

“Ismételt hálózati támadás miatt a szolgáltatást kénytelenek voltunk újra korlátozni, jelenleg is vizsgáljuk a lehetőségét annak, hogy visszaengedhetjük-e a forgalmat a kiszolgálóra anélkül, hogy az a többi ügyfelünk szolgáltatását veszélyeztetné. Szíves türelmét kérem további tájékoztatásunkig.”

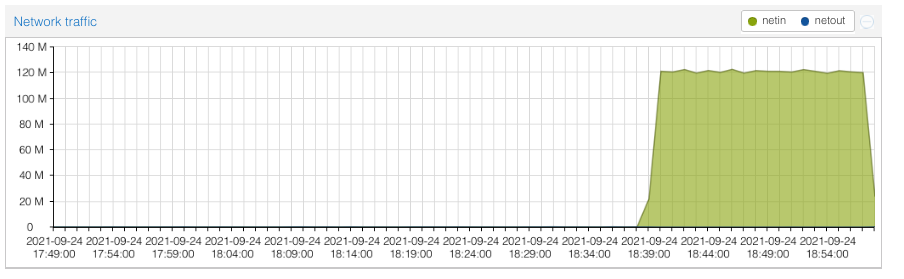

18 óra után ismét támadás érte az aHang szervereit is tároló szerverszoba-szolgáltatót. (Ez már nem érinti az előválasztás rendszerét, de információt ad az előzményekre vonatkozóan).

Az esti órákban kérdésünkre a következő választ kaptuk:

“Sajnos újabb támadást észleltünk, mely miatt ismét korlátoznunk kellett a kiszolgálót. Eddig minden esetben jelentős mennyiségű csomagszámmal terhelték a kiszolgálót UDP és TCP portokon egyaránt. Az éppen aktuális terhelésnél nagyságrendileg 10 perc alatt 6 millió csomag érkezett.”

Szeptember 26.

16.57 Újabb támadást előkészítő tevékenységet észlelt a rendszer, ezúttal a célpont az eleve applikáció.

Szeptember 27.

Megérkezett Frész Ferenc kiberbiztonsági szakértő vizsgálati eredménye az előválasztást érintő támadások kapcsán.

Nagyon köszönjük neki, hogy ellenszolgáltatás nélkül az ügy társadalmi fontosságát mérlegelve, haladéktalanul elvállalta ezt a feladatot.

A mi szemszögünkből a vizsgálat legfontosabb hozadéka, hogy kétséget kizáróan bizonyítja, támadássorozat valósult meg az előválasztást is kiszolgáló infrastruktúra ellen. Az is nyilvánvaló, hogy ezek a támadások a legfontosabb pillanatokra voltak időzítve.

A magunk részéről sokat tanultunk ebből a folymatból, illetve Frész Ferenc vizsgálatából, és azt is felvállaljuk, hogy lehetett volna jobban készülni ezekre a támadásokra. Az aHang jó ideje jelen van digitális eszközeivel a legforróbb közéleti témákban (említhetjük a 2019-es előválasztást, vagy a Fudan konzultációt is), és eddig mindig meg tudtuk védeni az infrastruktúránkat. Az is igaz, hogy az elmúlt időszakban elsősorban a szoftverünk véglegesítésére koncentráltunk, hogy elvégezzük a közelmúlt politikai döntései nyomán szükséges változtatásokat/fejlesztéseket, ami szintén nem könnyítette meg a mindenre kiterjedő előkészítést. Végeredményben a jelentésből is látszik, hogy a szerverszoba-szolgáltató infrastruktúráját terhelte túl a támadás, ami ellen más konfigurációval sem tudtunk volna semmit tenni (hiszen a rendelkezésünkre álló – legnagyobb csomag – sávszélességének többszörösét továbbították a szerverek felé), emellett rendszereink eredetileg tervezett kapacitása bőven kiszolgálta volna az előválasztás megvalósítását.

Szeretnénk továbbá köszönetet mondani a pártok informatikusainak, akikkel egy fantasztikus csapatmunkában sikerült rövid idő alatt átköltöztetni a rendszert, így újra tudtuk indítani az előválasztást.

A teljes jelentést megküldtük a Nyomozó hatóság részére is, illetve teljes terjedelemben elérhetővé tesszük a nyilvánosságnak is.

A jelentés összegzése:

- Kijelenthető, hogy a rendszer a nem tervezett hálózati terhelés miatt nem tudott kiszolgálni.

- Támadási minták tapasztalhatóak a forgalomban, de ezek egyike sem hálózati túlterhelés, sokkal inkább a kiszolgálók és az alkalmazás sérülékenységeit letapogató próbálkozások voltak.

- A megnövekedett forgalom, melynek 41%-a nem rendeltetésszerű volt, valamint a szerverek internetkapcsolatának alulméretezése és a belső szinkronizáció hiányának együttese okozta a leállást.

A teljes jelentés itt letölthető!

MÁSODIK FORDULÓ

Október 10.

Reggeltől a rendszer több komponensére is egymás után, összesen négy alkalommal DoS támadás érkezett, kezdetben a normálistól eltérő, 1-2 nagyságrenddel nagyobb forgalom, majd ezeknél nagyságrendekkel erősebb terhelés. A publikus weboldal elovalasztas.hu komponensben okozott 4 perces kimaradást, a többi elviselte.

A reggeli terheléses kísérletek után Brute force támadásokkal kísérleteztek, 50 ezer bejelentkezési kísérletet mértünk fél-háromnegyed óra alatt, de a támadás nem járt sikerre.

Újabb támadás érkezett 16.30 körül, ami a háttérrendszert célozta, ennek volt DoS és login brute force komponense is.

Október 11.

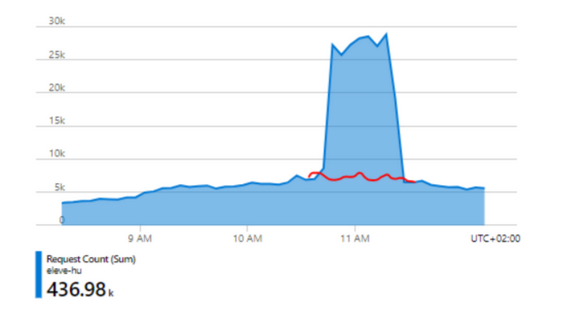

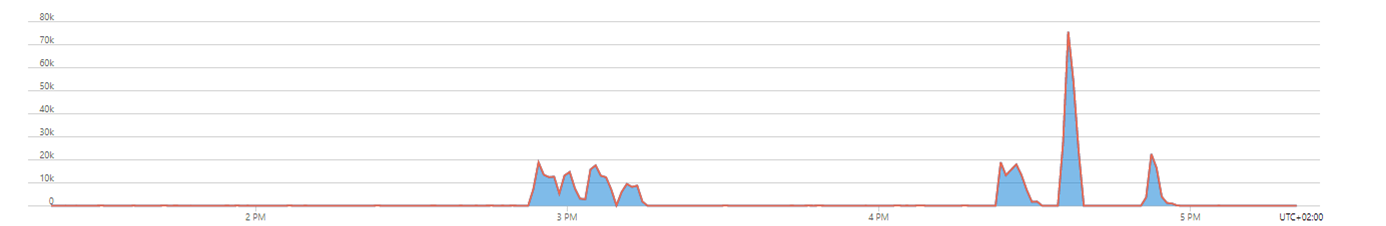

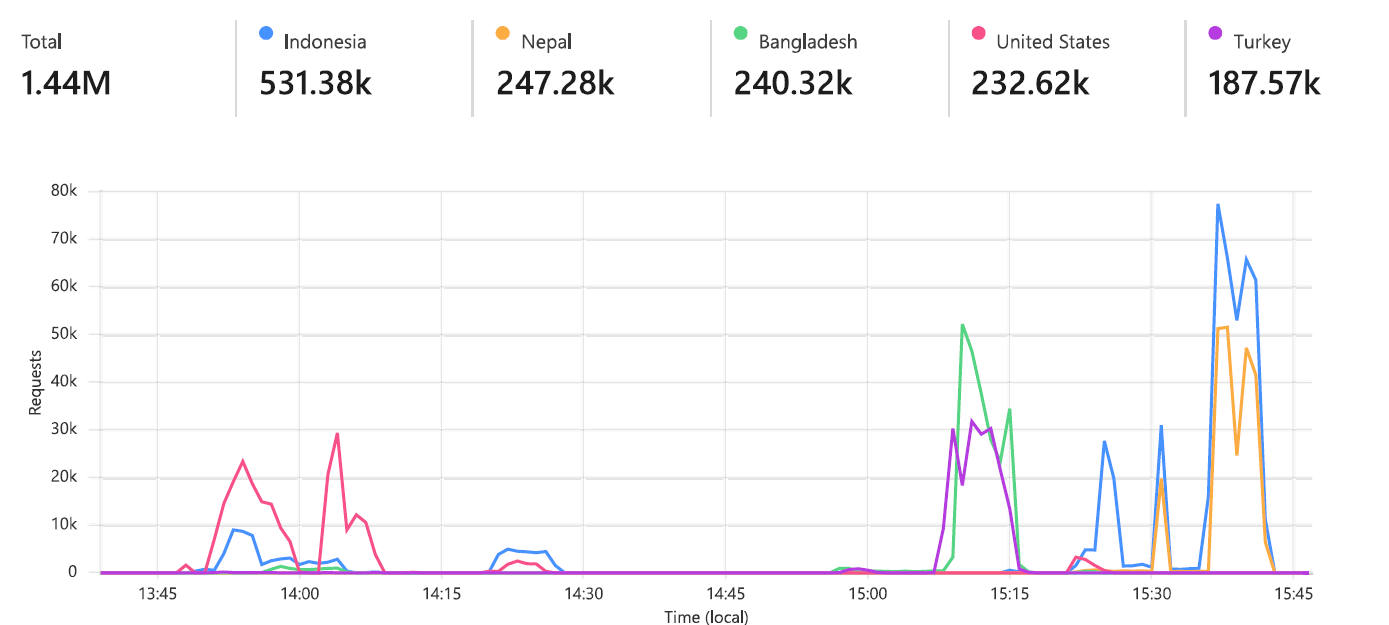

Délután 15 óra körül, majd később 16:30 óra körül extrém terhelés érkezett az elovalasztas.hu komponensre. Lásd felső grafikon: a normális használat mellett 100 request/perc helyett 100.000 request/perc, tehát kb 1000x akkora forgalom, mint a normális. Szolgáltatás kimaradás nem történt egyetlen látogató számára sem.

Október 16.

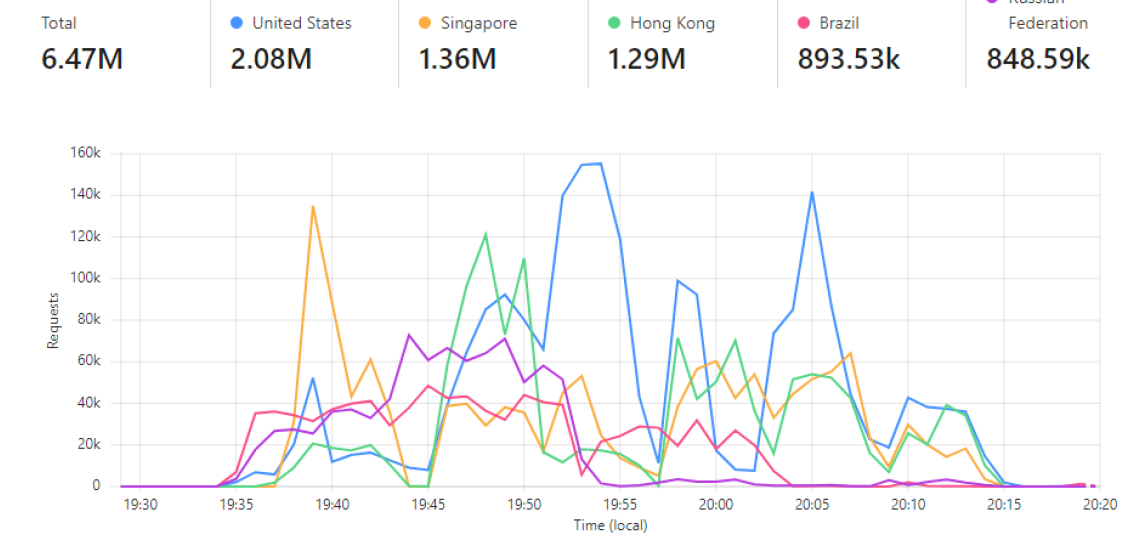

A szavazás utolsó napján folyamatos támadások érkeztek a rendszerünk megbénítására:

- 14 óra DDos támadás

- 15 óra ismételt, erősödő DDos támadás

- 16 óra DDos támadás

- 20 óra DDos támadás

Október 17.

Vasárnap egy újabb aldomainünket találták meg, ez célzott támadás volt a szavazatszámlálás ellen. Az informatikusunk azonnal változtatásokat eszközölt a tűzfalon, melyeknek köszönhetően a szavazatok számolása perceken belük folytatódott.